Bộ mặt của chiến tranh thế giới thứ 3 - không cần tới súng đạn, xe tăng

Điều quyết định trong các trận chiến tương lai có thể sẽ không còn là súng hay đạn nữa, thay vào đó, sẽ là những con số không và một.

Các trận chiến trong cuộc đại chiến thế giới tiếp theo sẽ diễn ra trên không trung, trên mặt đất và trên thế giới mạng.

“Chúng ta đã quen với việc chiến đấu chỉ diễn ra trong một lãnh thổ, khu vực nào đó.” Tiến sĩ Peter Singer, một nhà chiến lược trong nhóm chuyên gia New American và là đồng tác giả của tiểu thuyết “Ghost Fleet”, nói với trang Business Insider. “Nhưng chúng ta đang có những khu vực mới, mà chúng ta chưa từng chiến đấu tại đó trước đây, và đó là khu vực ngoài không gian và không gian mạng.”

Trong khi nước Mỹ đang dần quen với các cuộc chiến không theo quy tắc và những cuộc xung đột chống quân nổi dậy, ông Singer tin rằng thế giới có thể đang chuyển trở lại các cuộc chiến tranh theo quy ước, đặc biệt là khi Trung Quốc tiếp tục tăng cường khả năng quân sự của mình.

Cả hai tác giả của "Ghost Fleet", Singer và August Cole đều đặt ra một giả thuyết về khả năng có thể xảy ra nhất, nếu Mỹ, Trung Quốc và Nga bước vào một cuộc chiến tranh, khi chiến tranh điện tử và hacking sẽ đóng vai trò lớn trong đó. Mặc dù cuốn sách chỉ là hư cấu, nhưng tất cả các công nghệ mà các tác giả sử dụng đều đã xuất hiện trong thế giới thực, cho dù nó hiện đã được triển khai hay mới chỉ đang ở giai đoạn nguyên mẫu. Cuốn sách đang được những nhà lãnh đạo hàng đầu của quân đội khuyến khích đọc.

“Nếu bạn không thể hoạt động theo cách bạn muốn trong thế giới mạng.” Ông Singer cho biết. “Điều đó có nghĩa là bạn có thể thua các cuộc chiến trên đất liền và trên biển.”

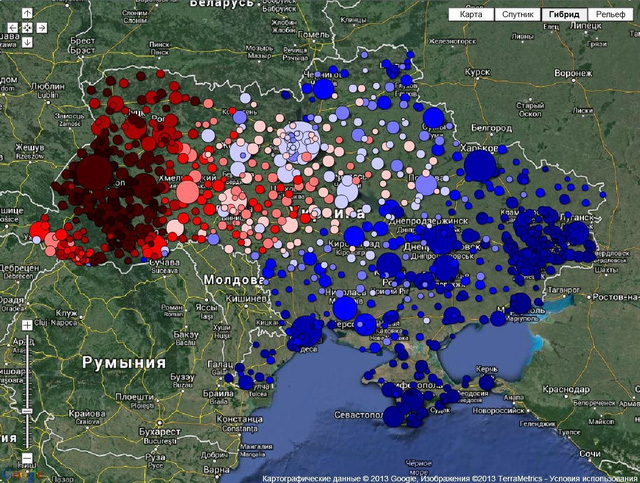

Điều thú vị hơn là, theo giải thích của ông Singer, việc chuyển sang sử dụng các phương tiện tấn công trên mạng, thay vì các phương tiện thông thường, đã xảy ra từ trước đó. Chúng ta đã chứng kiến các “phiên bản thu nhỏ” của loại chiến tranh thế hệ mới này diễn ra tại Ukraine, Syria và một số nơi khác trong thời gian gần đây.

Hoặc ngay tại Mỹ, một sĩ quan trong quân đội từng đưa nó vào trong một bài tập huấn luyện của năm 2015, với lời tuyên bố. “Các trận chiến tương lai sẽ không phải là súng hay đạn. Nó sẽ là những số 1 và 0.

Chiến tranh thế giới phiên bản 3.0

Ông Singer giải thích rằng các quốc gia sẽ chỉ làm bốn điều sau trong không gian mạng: thu thập, ăn trộm, chặn và thay đổi thông tin. Tất cả những điều này đều đang diễn ra ngay tại thời điểm này, nhưng không ở quy mô đủ lớn để xem nó như một cuộc chiến tranh mạng trên toàn cầu.

“Đó là những gì mà bất kỳ cuộc xung đột trên mạng nào trong tương lai sẽ xảy ra.” Ông Singer cho biết. “Một sự kết hợp của tất cả những điều này.”

Ví dụ, các cơ quan tình báo đã thu thập hàng núi dữ liệu từ những không gian mở, và lại có những cơ quan khác, trong khi tham gia các cuộc tấn công mạng, đã cố gắng ăn cắp thêm nhiều thông tin nữa. Ví dụ như, Trung Quốc luôn tìm kiếm thông tin về các dự án quân sự tuyệt mật, như máy bay chiến đấu F-35, để họ có thể sao chép và phát triển một máy bay tương tự như vậy cho mình.

Chính vì vậy, việc này làm sản sinh ra ý tưởng để chặn thông tin không bị rò rỉ hay chảy ra bên ngoài. Trong bối cảnh không gian mạng, đa phần điều này có nghĩa là ngăn chặn các cuộc tấn công từ chối dịch vụ phân tán (Distributed Denial-of-Service DDoS), có thể làm các website ngưng hoạt động, hoặc bị thay đổi nội dung (deface) website đó.

Nhưng thay đổi dữ liệu mới là ông hoàng trong các cuộc tấn công như vậy – đó là cách mà các quốc gia có thể phát động những cuộc tấn công mạng nhằm để lại hậu quả trong thế giới thực, như trường hợp cuộc tấn công bằng virus Stuxnet có sự tham gia của Mỹ và Israel, đã xóa sổ một số lượng lớn các máy ly tâm hạt nhân của Iran.

“Quyền lực trên mạng đang được nắm giữ như một vũ khí chiến lược, để tạo ra các sự kiện ngoài đời thực chỉ bằng việc sử dụng một lực lượng vận động tối thiểu.” James J. Wirtz, Hiệu trưởng trường Hải quân Naval Postgraduate, gần đây đã viết như vậy về các chiến dịch trên mạng của Nga.

Chiến trường kỹ thuật số

Trong một buổi nói chuyện tại hội nghị Black Hat, nhà nghiên cứu Kenneth Geers, người đã biên tập series phim của NATO, “Cyber War in Perspective”, từ lâu trước khi người Nga đặt dấu ấn của mình lên sự kiện tại bán đảo Crimea, đường cáp mạng kết nối khu vực này với Ukraine đã bị cắt đứt. Và các cuộc tấn công từ chối dịch vụ DDoS nhằm vào các trang web quan trọng bên ngoài Crimea đã giúp che đậy các động thái của phía Nga.

Cuộc chiến tranh của tương lai có thể sẽ không sử dụng các vũ khí tin học đồ sộ như Stuxnet. Thay vào đó, các vũ khí trong không gian mạng sẽ được sử dụng như bất kỳ vũ khí nào khác trong cuộc xung đột quân sự: thay vì sử dụng pháo để phá hủy một mục tiêu, người chỉ huy có thể sử dụng một malware để làm việc đó.

“Nếu có điều gì bạn có thể làm để chuẩn bị chiến trường trước một cuộc tấn công vận động hay để đánh sập hàng phòng thủ trong các cuộc tấn công vận động, tại sao một chỉ huy chiến đấu sẽ không làm điều đó?” Ông Charlie Stadtlander, trưởng phát ngôn viên cho trung tâm chỉ huy Cyber Command của quân đội Mỹ, nói với trang Tech Insider vào tháng Năm vừa qua.

“Tất cả mọi thứ, từ các website của chính phủ đến ngân hàng, cho đến các đơn vị quân sự riêng lẻ trên chiến trường, tất cả đều bị ảnh hưởng tương đương nhau khi một cuộc phong tỏa kỹ thuật số diễn ra xung quanh họ. Một vài cách tấn công trong số đó được thực hiện thông qua mạng. Một vài cách tấn công khác được thực hiện thông qua các phương tiện chiến tranh điện tử - để làm nhiễu hay chặn thông tin – nhưng về cơ bản, việc liên lạc không thể gửi đi hay nhận trở lại được.” Ông Singer cho biết về cuộc tấn công mạng đã xảy ra tại Ukraine.

“Họ không thể gửi thông điệp đi. Họ cũng không thể gửi các mệnh lệnh của mình xuống các đơn vị ở dưới. Các đơn vị ngoài chiến trường không biết chuyện gì đang xảy ra. Họ gửi đi các yêu cầu về mệnh lệnh, đưa ra các báo cáo về những gì đang xảy ra với họ, nhưng không gì được gửi đi cả. Họ bị cô lập trong môi trường ảo.”

Singer cũng cho biết về một chiến dịch được Israel thực hiện vào năm 2007, có tên gọi Chiến dịch Orchard (Chiến dịch Vườn ăn quả) – một hoạt động ném bom bí mật nhằm vào các cơ sở hạt nhân bị tình nghi của Syria.

“Về cơ bản, họ đột nhập vào hệ thống mạng phòng không của Syria,” ông Singer cho biết. Việc này làm cho màn hình radar trông vẫn hoàn toàn bình thường đối với những người đang theo dõi chúng. “Chúng cung cấp cho họ các thông tin sai.”

Trong những năm trước đây, để thực hiện một cuộc không kích nhằm vào một mục tiêu được bảo vệ bằng các hệ thống phòng không, quân đội đối phương sẽ phải sử dụng các máy bay được thiết kế đặc biệt để tấn công và phá hủy các công trình phòng không, sau đó các nhóm tấn công phía sau mới có thể tiến vào và ném bom các mục tiêu. Chiến thuật tấn công này được gọi là Áp chế hệ thống phòng không của đối phương, hay SEAD (Supression of Enemy Air Defense).

Tuy nhiên, theo một báo cáo tại Hội nghị chuyên đề IEEE, phía Israel đã áp chế hệ thống phòng không đó bằng cách sử dụng một backdoor, được xem như một “kill switch”.

Điều thú vị là, việc tấn công xâm nhập vào hệ thống phòng không của đối phương là một mục tiêu được đề cập trong “Kinh thánh về chiến tranh mạng” của quân đội Mỹ và các chiến binh mạng gần đây đã tham gia vào một bài tập cho tình huống giả định này. Và với việc quân đội Mỹ đang tự biến mình thành “một lực lượng thực thi các nhiệm vụ trong không gian mạng”, rõ ràng Lầu Năm Góc hy vọng rằng mình sẽ là người chiến thắng trong cuộc Chiến tranh thế giới phiên bản 3.0 trên lý thuyết.

Hay cũng có thể, cuộc chiến đó thậm chí sẽ chẳng xảy ra. Nhưng dù sao đi nữa, các quốc gia đang nhận ra rằng để thành công trong cuộc chiến tranh mạng tương lai, họ cần sở hữu các mạng lưới của đối thủ tiềm năng ngay từ bây giờ.

“Quân đội đang đối mặt với thực tế không mấy dễ chịu của việc bị xâm nhập trong thời gian hòa bình, vì những cuộc chiến tranh có thể không bao giờ xảy ra.” Ông Geers nói.