Ra mắt AI để vá lỗi OpenClaw, hãng bảo mật lớn nhất Trung Quốc tự tay tặng hacker chìa khóa toàn bộ hệ thống

Hiện tại, Qihoo 360 cho biết họ đã thu hồi lại mã khóa riêng tư bị rò rỉ này.

Qihoo 360 là công ty an ninh mạng lớn nhất Trung Quốc, với gần 460 triệu người dùng và định giá khoảng 10 tỷ USD. Vào đầu năm 2026, OpenClaw, một công cụ AI mã nguồn mở cho phép người dùng giao việc tự động cho trí tuệ nhân tạo, trở nên cực kỳ phổ biến tại Trung Quốc.

Tuy nhiên, công cụ này nhanh chóng bị giới chuyên gia bảo mật cảnh báo về hàng loạt lỗ hổng nguy hiểm, bao gồm nguy cơ bị đánh cắp mật khẩu, dữ liệu cá nhân và khả năng bị kẻ xấu lợi dụng để kiểm soát thiết bị của người dùng.

Nhận thấy cơ hội, Qihoo 360 quyết định ra mắt sản phẩm riêng mang tên 360 Security Lobster, được xây dựng dựa trên nền tảng của chính OpenClaw nhưng được đóng gói lại với lời hứa an toàn hơn, dễ sử dụng hơn và bảo mật hơn.

Diễn đàn bảo mật linux.do là nơi đầu tiên phát hiện vụ việc này

Qihoo 360 chọn đúng ngày 10 tháng 3 năm 2026, thời điểm cơ quan an ninh mạng quốc gia Trung Quốc CNCERT ra cảnh báo chính thức về những rủi ro của OpenClaw, để ra mắt sản phẩm mới. Vào thời điểm đó, ông Zhou Hongyi, nhà sáng lập Qihoo 360, bước lên sân khấu tuyên bố sản phẩm mới của công ty sẽ giải quyết toàn bộ những vấn đề mà OpenClaw đang vấp phải.

Trong buổi ra mắt, ông Zhou Hongyi còn đưa ra cam kết mạnh mẽ rằng 360 Security Lobster sẽ không gây hại cho hệ thống, không xóa dữ liệu và đặc biệt sẽ không bao giờ làm rò rỉ mật khẩu hay thông tin riêng tư của người dùng. Tuyên bố này được đưa ra như một lời khẳng định về uy tín của công ty an ninh mạng hàng đầu đất nước, đồng thời nhằm xây dựng niềm tin cho hàng triệu người dùng đang lo lắng về độ an toàn của các công cụ AI.

Thế nhưng chỉ 6 ngày sau, vào ngày 16 tháng 3, các nhà nghiên cứu bảo mật phát hiện ra một sự cố nghiêm trọng đến mức khó tin. Bên trong gói cài đặt mà Qihoo 360 phát hành miễn phí cho người dùng tải về, công ty vô tình nhúng vào đó thứ được gọi là SSL private key, tức chiếc chìa khóa mã hóa bảo vệ toàn bộ hạ tầng kỹ thuật số của nền tảng 360 Security Lobster.

Bất kỳ ai tải ứng dụng về và biết cách giải nén file đều có thể tìm thấy chiếc chìa khóa này, mà không cần bất kỳ kỹ năng tấn công nào.

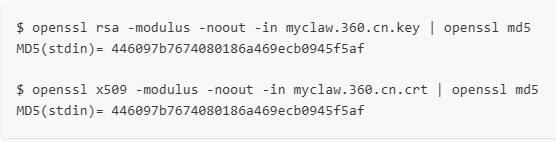

Họ còn đối chiếu lại mã MD5 của private key này với mã MD5 trong chứng chỉ do Qihoo 360 phát hành, và quả thật chúng đều khớp nhau

Chìa khóa két sắt được trao vào tay tất cả mọi người

Trong điều kiện bình thường, khi người dùng truy cập một dịch vụ trực tuyến, dữ liệu như mật khẩu hay nội dung trao đổi sẽ được mã hóa, giống như việc đặt vào một chiếc két sắt. Chỉ có máy chủ chính thức mới có chìa khóa để mở. Tuy nhiên, trong trường hợp này, chiếc chìa khóa đó lại bị đặt ngay trong gói cài đặt mà bất kỳ ai cũng có thể tải xuống.

Có thể nói việc để lộ SSL private key cũng tương tự như chủ két sắt đó tự in chìa khóa gốc vào tờ rơi quảng cáo rồi phát miễn phí ngoài đường.

Hệ quả là bất kỳ người nào có được khóa này đều có thể giả mạo hệ thống của Qihoo 360 một cách hoàn hảo. Điều này mở ra nhiều rủi ro, từ việc tạo ra các trang đăng nhập giả giống hệt bản gốc, cho đến việc âm thầm chặn và đọc toàn bộ dữ liệu người dùng gửi đi mà không bị phát hiện.

Nguy hiểm hơn, người dùng gần như không có dấu hiệu nào để nhận biết, bởi mọi thứ vẫn hiển thị an toàn như bình thường. Nếu kẻ xấu đã thu thập dữ liệu mã hóa từ trước, nay có chìa khóa trong tay, toàn bộ lịch sử đó đều có thể bị giải mã ngược về quá khứ.

Sự cố càng trở nên nghịch lý khi đặt trong bối cảnh 360 Security Lobster được sinh ra với sứ mệnh duy nhất là vá những lỗ hổng của OpenClaw. Nếu các rủi ro trước đây của OpenClaw chủ yếu liên quan đến cách sử dụng hoặc phần mềm bên ngoài, thì việc lộ khóa bảo mật lần này ảnh hưởng trực tiếp đến toàn bộ hạ tầng hệ thống, nghiêm trọng hơn nhiều so với bất kỳ lỗ hổng nào mà CNCERT từng cảnh báo về OpenClaw.

Theo các chuyên gia, việc để lộ khóa bảo mật theo cách này không phải là một lỗi phức tạp mà là sai sót cơ bản trong quy trình phát triển phần mềm. Thông thường, những dữ liệu nhạy cảm như vậy phải được lưu trữ riêng biệt và tuyệt đối không xuất hiện trong các file phát hành ra bên ngoài. Với một công ty an ninh mạng có gần 460 triệu người dùng và bộ phận kỹ thuật chuyên nghiệp, đây là điều đáng lẽ phải được kiểm tra từ bước đầu tiên.

Hiện tại Qihoo 360 cho biết họ đã thu hồi private key bị lộ để ngăn chặn việc sử dụng vào mục đích xấu và cho biết không có người dùng nào bị ảnh hưởng bởi sự cố này. Tuy nhiên như đã nói ở trên, do công ty tự làm lộ khóa riêng tư này, người dùng có thể bị tấn công mà không hề hay biết.

Sự việc lần này cho thấy một thực tế đáng chú ý: trong cuộc đua phát triển AI, ngay cả những công ty chuyên về an ninh mạng cũng có thể mắc phải những sai sót cơ bản, và hậu quả không chỉ dừng lại ở kỹ thuật mà còn ảnh hưởng trực tiếp đến niềm tin của hàng triệu người dùng.