Virus phát tán qua email “đòi nợ” tấn công máy tính người dùng như thế nào?

Theo chuyên gia CyRadar, trong chiến dịch tấn công qua email “đòi nợ” được phát hiện mới đây, hacker đã dùng chính file Winword.exe “sạch” để lợi dụng cài đặt mã độc bằng kỹ thuật DLL SideLoading được các hacker sử dụng nhiều thời gian gần đây để qua mặt các phần mềm diệt virus.

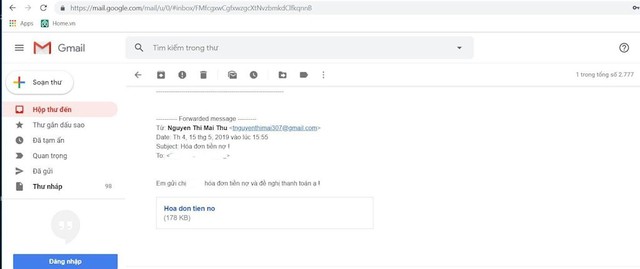

Email đính kèm file "Hoa don tien no" có chứa mã độc được gửi tới hộp thư điện tử của độc giả N.T.H vào chiều ngày 15/5/2019.

Như ICTnews đã thông tin , chiều ngày 15/5/2019, chị N.T.H, một độc giả của ICTnews đã phản ánh thông tin chị và một số nhân viên trong cơ quan mình nhận được 1 thư điện tử từ một người lạ với tiêu đề “Hóa đơn tiền nợ!”, thư có đính kèm tệp định dạng nén “Hoa don tien no”.

Kết quả phân tích sơ bộ của chuyên gia Hà Minh Trường, Công ty cổ phần An toàn thông ty CyRadar đã chỉ ra rằng, file đính kèm thư điện tử gửi đến độc giả N.T.H có chứa mã độc. Khi người dùng giải nén file .rar đính kèm thư điện tử “đòi nợ” và chạy file được giải nén ra thì cũng đồng nghĩa với việc máy tính của họ đã bị cài mã độc, bị chiếm quyền điều khiển, nhận lệnh từ máy chủ điều khiển từ xa thông qua địa chỉ máy chủ “hxxps://api.ciscofreak[.]com/jZHP”. Lúc này, hacker có thể tùy ý ra lệnh từ xa cho máy tính của người dùng, ví dụ như xóa file, ăn trộm file…

Các chuyên gia CyRadar thời gian vừa qua đã thực hiện phân tích sâu về kỹ thuật tấn công được hacker sử dụng trong chiến dịch tấn công mạng bằng file chứa mã độc đính kèm email “đòi nợ” kể trên. |

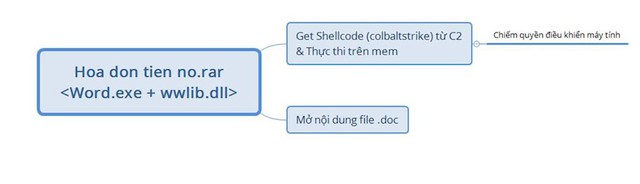

Tóm tắt hành vi mã độc được hacker sử dụng. |

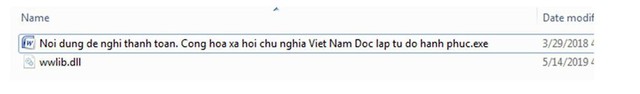

Cụ thể, chuyên gia CyRadar Hà Minh Trường cho biết, sau khi giải nén file “.rar” đính kèm email “đòi nợ”, có 2 file với thông tin hiển thị gồm: |

|

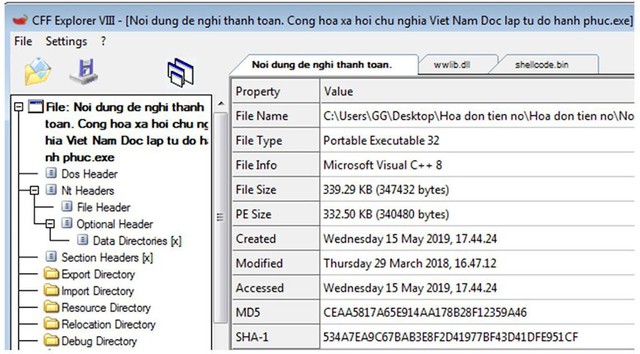

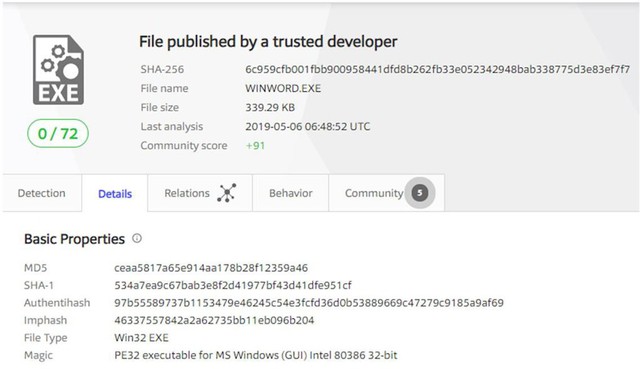

Phân tích chi tiết của file “Noi dung de nghi thanh toan. Cong hoa xa hoi chu nghia Viet Nam Doc lap tu do hanh phuc.exe”, các chuyên gia CyRadar nhận thấy, hacker đã sử dụng chính file Winword.exe “sạch” để lợi dụng cài đặt mã độc bằng kỹ thuật DLL SideLoading đang được các hacker sử dụng nhiều trong thời gian gần đây nhằm vượt qua qua các phần mềm diệt virus.

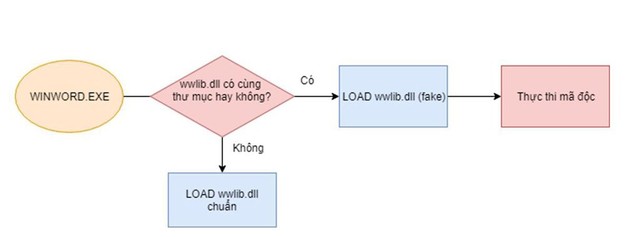

DLL SideLoading là kỹ thuật tấn công trong đó một file DLL giả mạo có thể được nạp vào bộ nhớ của ứng dụng dẫn đến thực thi mã ngoài ý muốn.

|

VirusTotal nhận diện đây là file "Winword.exe" chuẩn của Microsoft |

Với file “wwlib.dll”, chuyên gia CyRadar xác định, đây là file .dll mạo danh thư viện của Microsoft. File này không được tìm thấy trên Virustotal.com. “Như vậy, đây là một mã độc hoàn toàn mới mà hacker sử dụng trong chiến dịch lần này”, chuyên gia CyRadar Hà Minh Trường cho hay. |

Thông tin về cách thức hoạt động của mã độc, vị chuyên gia này lý giải, hacker đã sử dụng kỹ thuật DLL SideLoading để thực hiện cài đặt mã độc.

|

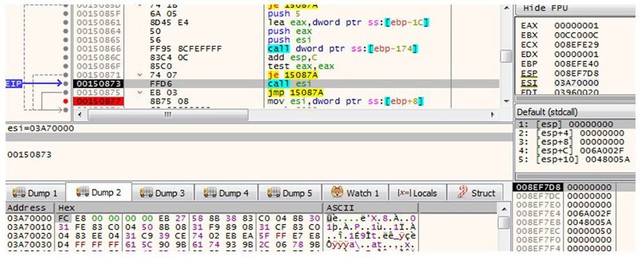

Cụ thể, khi nạn nhân mở file .exe cùng thư mục với wwlib.dll-fake thì file fake sẽ được load và thực thi các hành vi độc hại.

|

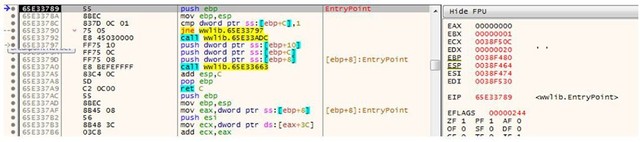

Wwlib.dll được load vào mem và được thực thi khi mở file winword.exe

|

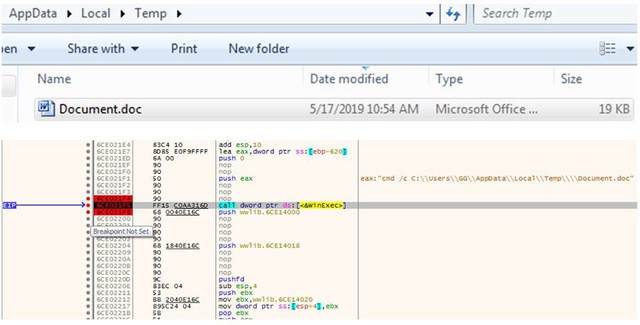

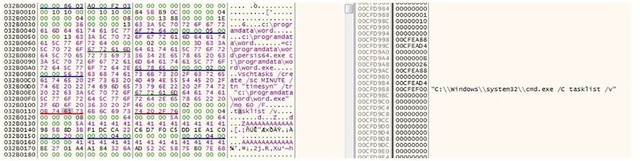

Chuyên gia CyRadar phân tích, trước tiên, mã độc sẽ bung ra file “.doc” trong thư mục TEMP rồi thực hiện mở file đó nhằm đánh lừa người dùng

|

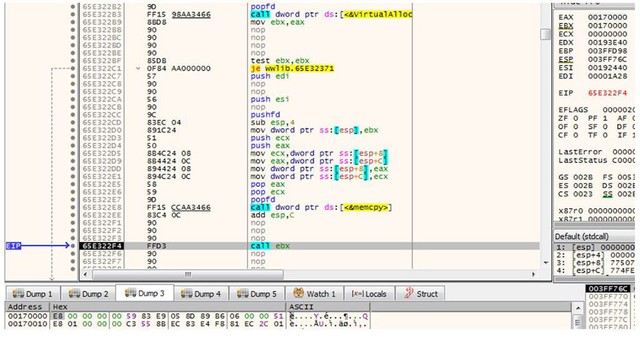

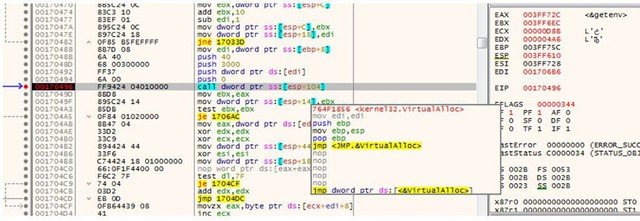

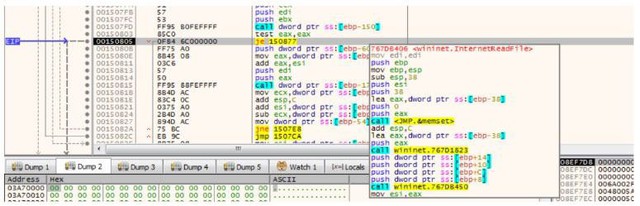

Tiếp theo, mã độc tạo vùng mem thực thi mới và sao chép shellcode được giải mã vào chính vùng mem đó, sau đó thực thi

Mã độc tiếp tục thực hiện tạo vùng mem mới và tiếp tục giải mã và sao chép shellcode

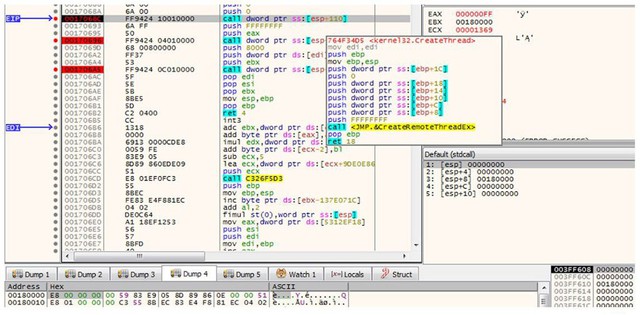

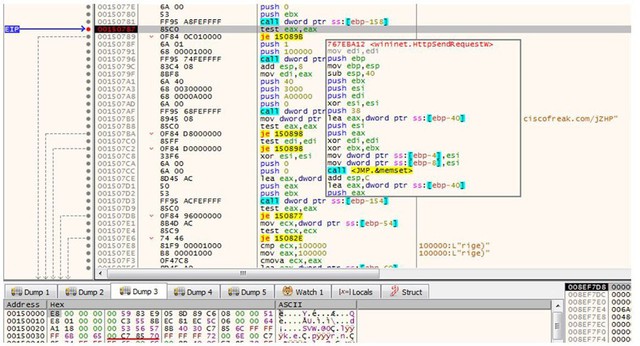

Sau khi tạo thread mới với vùng mem vừa sao chép shellcode, mã độc thực hiện shellcode tiếp tục giải mã địa chỉ C&C và kết nối nhận dữ liệu từ máy chủ

C2: "hxxps://api.ciscofreak[.]com/jZHP"

Đọc dữ liệu trên C2 rồi lưu vào mem

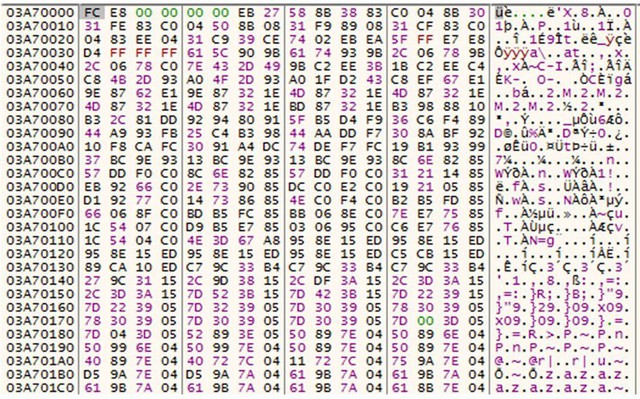

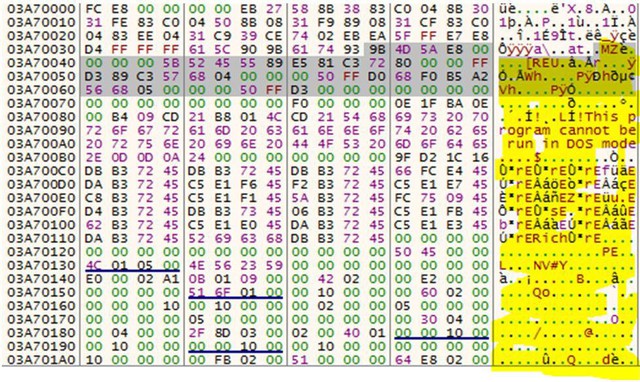

Dữ liệu mà mã độc lấy về từ C2. Mã SHA1 "5AF7A8D128C859BC78F57B855AF30C299C58D8AB". Chuyên gia Hà Minh Trường nhận định: “Nhìn vào các Byte đầu tiên thì khả năng cao đây là 1 shellcode khác mà hacker đẩy xuống”.

Shellcode tiến hành giải mã

Sau khi giải mã, nhận được 1 file PE mới. SHA1: "E4A84461D81341981E3BF04DE6CFB30BC0D901BC".

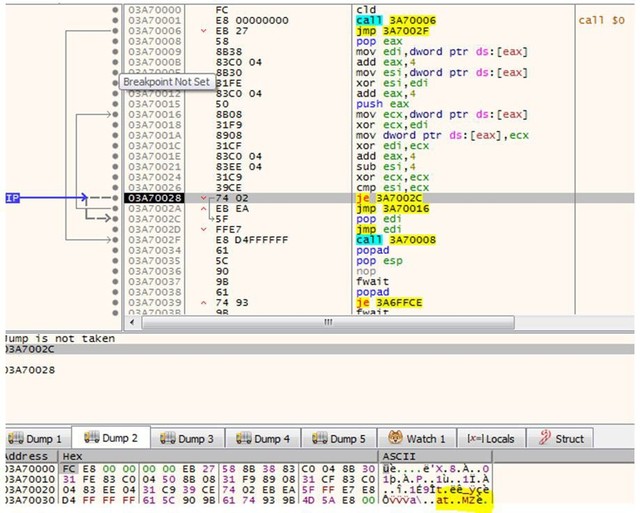

Trên cơ sở phân tích shellcode được hacker đẩy xuống, chuyên gia CyRadar cho hay, tùy thuộc vào lệnh từ máy chủ điều khiển mã độc C&C mà mã độc sẽ thực hiện các hành vi độc hại khác nhau. Theo phân tích, có tất cả 76 lệnh mà hacker có thể ra lệnh cho mã độc như: đọc, ghi, thêm, sửa, xóa file bất kỳ trên hệ thống; thực thi command hệ thống từ xa; Cài cắm thêm mã độc khác; Điều khiển máy tính từ xa; thực hiện các hành vi gián điệp (đánh cắp tài khoản, nghe nén…); làm bàn đạp để lây lan sang các hệ thống khác trong mạng.

Hình ảnh mã độc gửi lệnh xuống máy nạn nhân.

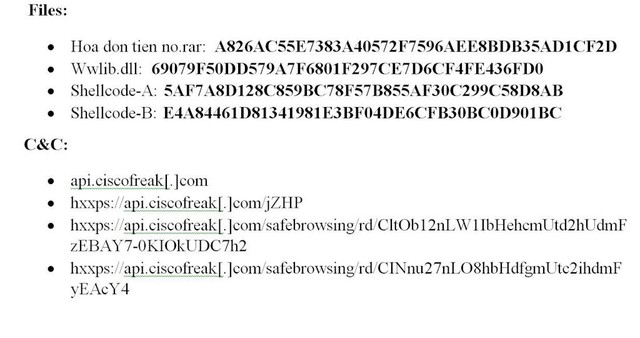

Đáng chú ý, theo chuyên gia CyRadar, hiện chưa có nhiều hãng cung cấp giải pháp bảo mật có thể nhận diện được chiến dịch tấn công này. Vì thế, chuyên gia CyRadar khuyến nghị các quản trị mạng của doanh nghiệp, tổ chức có thể sử dụng IOC dưới đây liên quan đến chiến dịch tấn công này để phát hiện và ngăn chặn tấn công:

Trước đó, trao đổi với ICTnews, chuyên gia CyRadar chia sẻ, để phòng chống hình tấn công mạng bằng mã độc được phát tán qua thư điện tử, người dùng cá nhân cần trang bị cho máy tính của mình một phần mềm phòng chống mã độc được cập nhật thường xuyên, đầy đủ.

Khi nhận được những thư điện tử có file đính kèm lạ hoặc được gửi từ các đường link qua ứng dụng chat, người dùng phải hết sức cẩn thận, tuyệt đối không không bấm vào các file này; đồng thời người dùng cũng cần lưu ý địa chỉ email của người gửi cũng như nội dung của người gửi có liên quan đến công việc của mình hay không? Nếu thư điện tử được từ người lạ thì tuyệt đối không mở.

Trường hợp người dùng đã giải nén và bấm vào file chứa mã độc, chuyên gia CyRadar khuyến nghị, việc cần làm trong trường hợp này là tạm thời cô lập máy và chuyển bộ phận IT của doanh nghiệp, tổ chức để xử lý; đồng thời cập nhật phần mềm diệt virus, gỡ bỏ mã độc hoặc cài lại máy.